Szkodliwy kod w Seagate Central NAS

13 września 2016, 09:49Eksperci odkryli, że na około 70% podłączonych do internetu urządzeń Seagate Central NAS znajduje się szkodliwy kod Mal/Miner-C (PhotoMiner). Za jego pomocą cyberprzestępcy wykorzystują zainfekowane systemy do zdobywania kryptowaluty Montero.

Ślepczykowy klucz do cukrzycy

14 lipca 2016, 11:44Ryby jaskiniowe ze sporadycznym dostępem do pokarmu wykazują objawy podobne do cukrzycy, jednak nie wydają się mieć jakichkolwiek problemów ze zdrowiem. Odkrycie genetycznych podstaw przystosowania do ekstremalnego środowiska może doprowadzić do rozwoju nowych metod leczenia cukrzycy i innych chorób.

Klucz do przewlekłego zmęczenia znajduje się w jelicie, nie w głowie

4 lipca 2016, 11:02Dotąd naukowcy nie znali przyczyn zespołu przewlekłego zmęczenia (ZPZ) ani skutecznych sposobów walki z tą przypadłością. Ostatnio jednak badacze z Uniwersytetu Cornella zidentyfikowali biologiczne markery w mikrobiomie jelitowym i wskaźniki zapalne we krwi.

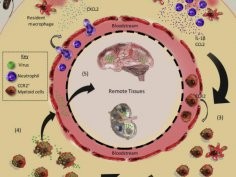

Stan zapalny po ugryzieniu ułatwia namnażanie wirusa

22 czerwca 2016, 14:03Specjaliści z Uniwersytetu w Leeds ustalili, że stan zapalny w miejscu po ugryzieniu komara nie tylko pomaga wirusom szybciej ustanowić zakażenie, ale i ułatwia ich rozprzestrzenianie po organizmie.

Znaleziono grób Arystotelesa

27 maja 2016, 09:26Greccy archeolodzy pracujący w Stagirze poinformowali o znalezieniu grobu Arystotelesa. Kostas Sismanidis, który pracuje na miejscu wykopalisk od 1996 roku stwierdził, że zdobyto wystarczająco dowodów, by uznać, że znaleziono miejsce spoczynku człowieka, który położył podwaliny pod zachodnią cywilizację

Przestępcy przekonują, że klucz Windows jest nieważny

24 maja 2016, 08:46Pojawił się nowy zaawansowany atak, podczas którego cyberprzestępcy starają się przekonać użytkowników Windows, że używają nieważnego kodu aktywacyjnego produktu. Za "autentyczny" klucz, który "pozwala aktywować" system, trzeba zapłacić 250 USD

Komunikacja kwantowa po rosyjsku

14 kwietnia 2016, 10:16Naukowcy z Uniwersyteu ITMO w Sankt Petersburgu opracowali nowy system komunikacji kwantowej i dowiedli, że są w stanie wysłać za jego pomocą pojedynczy foton na odległość co najmniej 250 kilometrów.

Przyspieszyli kwantową kryptografię

6 kwietnia 2016, 11:44University of Cambridge i Toshiba Research Europe zaprezentowały system dystrybucji kwantowych kluczy szyfrujących, który jest o 2-6 rzędów wielkości szybszy niż dotychczasowe kwantowe systemy kryptograficzne.

Liczne serwery HTTPS podatne na atak

2 marca 2016, 05:41Eksperci ostrzegają, że nawet 11 milionów witryn jest podatnych na ataki z powodu błędów w HTTPS i innych usługach korzystających z protokołów SSL i TLS.

Jedna z zagadek tokamaków rozwiązana

21 stycznia 2016, 14:04Jedną z najpoważniejszych przeszkód na drodze do wykorzystania energii z fuzji jądrowej jest niemożność przewidzenia, w jaki sposób plazma będzie zachowywała się w warunkach wysokiej temperatury i ciśnienia wymaganych do zbliżenia do siebie atomów